WEP、WPA和WPA 2 Wi-Fi密码的区别

即使你知道你需要保护你的Wi-Fi网络(而且已经这么做了),你可能觉得所有的安全协议缩写有点令人费解。当我们强调WEP、WPA和WPA 2等协议之间的差异时,请继续阅读–以及为什么您在家庭Wi-Fi网络上使用哪一个首字母缩写很重要。

这有什么关系?

你做了你要做的事,你在购买路由器并第一次插入路由器后登录到你的路由器,并设置了一个密码。你选择的安全协议旁边的缩略语是什么,有什么关系?事实证明,这很重要。与所有安全标准一样,不断增加的计算机功率和暴露的漏洞使旧的Wi-Fi标准面临风险。这是你的网络,是你的数据,如果有人因为非法劫持你的网络,警察就会来找你。理解安全协议之间的差异以及实现您的路由器能够支持的最高级协议(如果不能支持当前的GEN安全标准,则对其进行升级)是为用户轻松访问家庭网络与不提供家庭网络之间的区别。

WEP、WPA和WPA 2:穿越时代的Wi-Fi安全

自上世纪90年代末以来,Wi-Fi安全协议经历了多次升级,对旧协议的彻底废除和对新协议的重大修订。通过浏览Wi-Fi安全的历史,可以突出说明目前存在的问题,以及为什么您应该避免使用更老的标准。

有线等效隐私(WEP)

有线等效隐私(WEP)是世界上应用最广泛的Wi-Fi安全协议.这是一个年龄、向后兼容性以及它首先出现在许多路由器控制面板的协议选择菜单中的功能。

WEP于1999年9月被批准为Wi-Fi安全标准.WEP的最初版本并不特别强大,即使在发布的时候也是如此,因为美国对各种密码技术出口的限制导致制造商限制他们的设备只能使用64位加密。当限制解除时,它增加到128位.尽管引入了256位WEP,128位仍然是最常见的实现之一.

尽管对协议进行了修改并增加了密钥大小,但随着时间的推移,WEP标准中发现了许多安全漏洞。随着计算能力的提高,利用这些缺陷变得越来越容易。早在2001年,概念攻击的证据就已经浮出水面,到了2005年,联邦调查局举行了一次公开示威(目的是提高人们对WEP弱点的认识),他们在几分钟内使用免费软件破解了WEP密码。

尽管有各种改进、工作和其他支持WEP系统的尝试,但它仍然非常脆弱。依赖WEP的系统应该升级,如果安全升级不是选项,则应该替换。Wi-Fi联盟于2004年正式退休。

Wi-Fi保护接入(WPA)

Wi-Fi保护接入(WPA)是Wi-Fi联盟对WEP标准日益明显的漏洞的直接响应和替代。WPA于2003年正式通过,比WEP正式退休前一年。最常见的WPA配置是WPA-PSK(预共享密钥).WPA使用的密钥为256位,比WEP系统中使用的64位和128位密钥有显著增加.

使用WPA实现的一些重要更改包括消息完整性检查(以确定攻击者是否捕获或更改了在接入点和客户端之间传递的数据包)和时态密钥完整性协议(TKIP)。TKIP使用的每包密钥系统比WEP使用的固定密钥系统安全得多。TKIP加密标准后来被高级加密标准(AES)所取代。

尽管WPA比WEP有很大的改善,WEP的幽灵仍然困扰着WPA。TKIP是WPA的核心组件,旨在通过固件升级到现有的启用WEP的设备上轻松推出。因此,它必须回收WEP系统中使用的某些元素,这些元素最终也被利用。

WPA和它的前身WEP一样,已经通过概念的证明和应用的公开演示来证明它容易受到入侵。有趣的是,WPA通常被破坏的过程并不是对WPA协议的直接攻击(尽管此类攻击已经成功地证明了这一点),而是通过对WPA推出的辅助系统的攻击–Wi-Fi保护设置(WPS)–来实现设备与现代接入点的连接。

Wi-Fi保护接入II(WPA 2)

截至2006年,WPA已被WPA2正式取代。WPA和WPA 2之间最重要的变化之一是强制使用AES算法和引入CCMP(附分组链接消息认证代码协议的计数器密码模式)作为TKIP的替代品。但是,TKIP仍然保留在WPA 2中,作为备用系统和与WPA的互操作性。

目前,对实际WPA 2系统的主要安全漏洞是一个模糊的漏洞(并且要求攻击者已经能够访问安全的Wi-Fi网络,以便访问某些密钥,然后使对网络上其他设备的攻击永久化)。因此,已知的WPA 2漏洞的安全影响几乎完全限于企业级网络,在家庭网络安全方面几乎不值得实际考虑。

不幸的是,WPA装甲中最大的漏洞–通过Wi-Fi保护设置(WPS)的攻击载体–仍然存在于现代WPA 2访问点中。虽然使用此漏洞侵入WPA/WPA 2安全网络需要在现代计算机上持续工作2-14小时,但它仍然是一个合理的安全问题。应该禁用WPS,如果可能的话,应该将接入点的固件闪烁到一个甚至不支持WPS的发行版中,这样攻击矢量就会被完全删除。

获得了Wi-Fi安全历史;现在呢?

此时,您要么感到有点自鸣得意(因为您非常自信地使用WIFI接入点可用的最佳安全协议),要么感到有点紧张(因为您选择了WEP,因为它位于列表的首位)。如果你在后一个营地,别着急,我们会照顾你的。

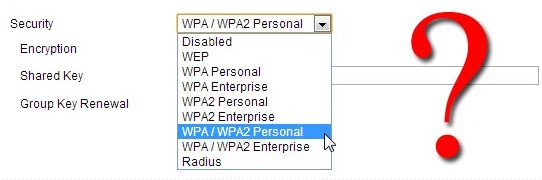

在我们进一步阅读我们的顶级Wi-Fi安全文章之前,以下是速成班。这是一个基本列表,对任何现代(2006年后)路由器上可用的当前Wi-Fi安全方法进行排序,从最好到最坏的顺序如下:

- WPA 2+AES

- WPA+AES

- WPA+TKIP/AES(TKIP作为后备方法)

- WPA+TKIP

- WEP

- 开放网络(完全没有安全)

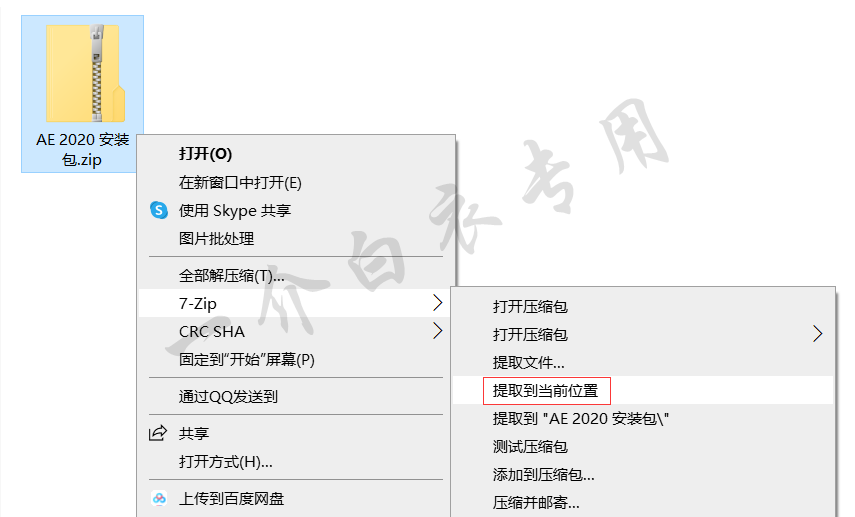

理想情况下,您将禁用Wi-Fi保护设置(WPS),并将您的路由器设置为WPA 2+AES。清单上的其他一切都不是理想的一步。一旦你到达WEP,你的安全水平是如此之低,它几乎和链条围栏一样有效–栅栏的存在仅仅是为了说“嘿,这是我的财产”,但是任何真正想要加入的人都可以直接爬过它。

如果所有这些关于Wi-Fi安全和加密的想法让您对其他可以轻松部署以进一步保护Wi-Fi网络安全的技巧和技术感到好奇,那么您的下一站应该是浏览以下“如何-to Geek”文章:

- Wi-Fi安全:您应该使用WPA 2+AES、WPA 2+TKIP还是两者兼用?

- 如何保护您的Wi-Fi网络免受入侵

- 不要有错误的安全感:5种不安全的方式来保护你的Wi-Fi

- 如何在无线网络上启用来宾接入点

- 保护您的网络和优化您的路由器的最佳Wi-Fi文章

通过对Wi-Fi安全工作原理的基本了解,以及如何进一步增强和升级家庭网络接入点,您将拥有一个安全的Wi-Fi网络。

阿呆狗

阿呆狗

评论前必须登录!

注册